Y me he encontrado muchos post de Taringa en donde prometen el hack tan deseado pero finalmente solo te llenan de virus y luego te dicen: "no te preocupes tu antivirus lo detecta como virus, pesa 50 megas, te crea un trafico del demonio y hace que tu computadora se vuelva loca, pero no te preocupes no es un virus"

.

.Pero bueno empezaremos con el hack para Windows (si eres de los que viven en windows vista y al mismo tiempo lo odias, ve hasta abajo del post por tu solución):

1. ¿Qué necesitamos para hacking wireless en Windows?

Ya se lo ha mencionada varias veces, pero vale la pena repetir. La marca de la tarjeta inalambrica que usemos es irrelevante, lo que realmente importa es su chipset.

Citar

Lo importante de una tarjeta WIFI es el chipset. Dá igual la marca, lo que en realidad importa es el chipset. En esta página podéis consultar los chipsets de vuestras tarjetas:

http://linux-wless.passys.nl/

Entramos al link que nos da el amigo Uxio para averiguar cual es el chipset que usa nuestra tarjeta.

Citar

Después comprobad lo que se puede hacer con vuestro chipset:

http://hwagm.elhacker.net/htm/traduccion.htm#q080

Le hacemos caso y entramos al link para comprobar lo que puede hacer nuestro chipset y si es compatible con Windows. (Si no lo es pues ni modo tendremos que usar linux. )

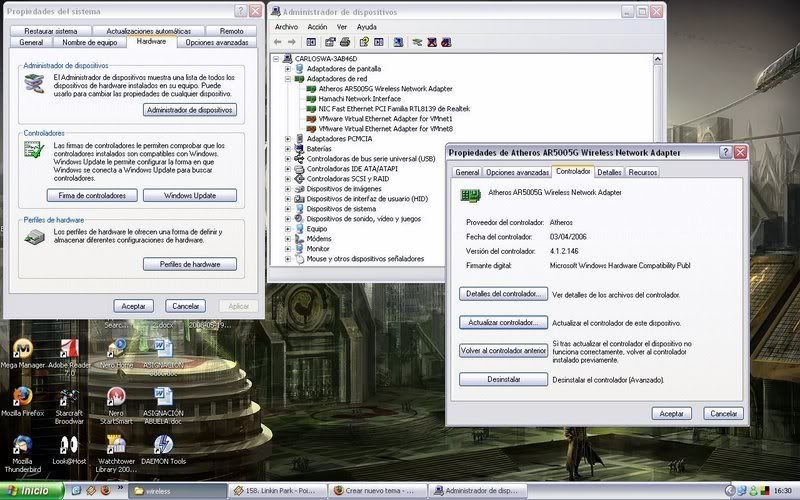

En mi caso el chipset de mi tarjeta es una atheros ar5005g, perfectamente compatible.

2. Descargando e instalando los drivers

Llegado este punto debemos ponernos a buscar los drivers:

http://hwagm.elhacker.net/ultimos.htm

En mi caso el primer link funcionará a la perfección.

EDITADO: Los drivers de Omnipeek dejaron de estar disponibles por medio del ftp de wildpackets, pero tienes este post para una recopilación de drivers:

http://foro.elhacker.net/wireless_en_windows/recopilacion_de_drivers_omnipeek_wildpackets-t239852.0.html

Para instalar los drivers en windows, un manual muy detallado aquí:

http://hwagm.elhacker.net/windriver/monitordriver.htm

No olvidar hacer respaldo de los drivers anteriores! Solo por si acaso. Procedemos a seguir el manual.

Listooooo, ya tenemos instalados los drivers, podemos empezar.

3. Bajando y usando la suite aircrack

Procedemos a bajar la suite aircrack:

http://hwagm.elhacker.net/aircrack-ng.htm

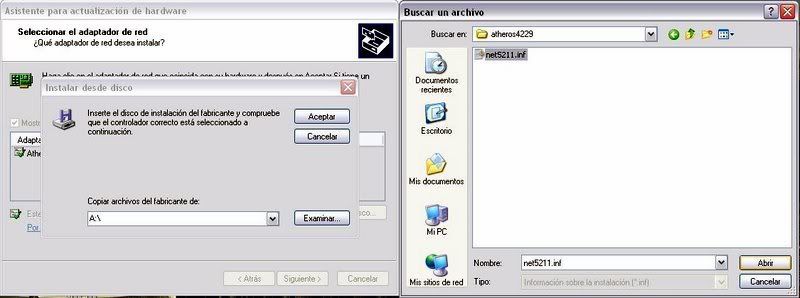

Esta vez utilizaremos la Aircrack-ng 0.9.3, para Windows recuerden

La suite viene comprimida, la descomprimimos en cualquier lugar, ingresamos la carpeta bin, ejecutamos el Aircrack-ng GUI.exe, este será nuestro centro de mando.

Ahora vamos a la pestaña Airodump-ng, Airodump es el programa que nos permitirá capturar. Pulsamos "Launch" para iniciar el Airodump.

Nos preguntará si necesitamos instalar los drivers de omnipeek, le decimos que no porque ya los tenemos instalados. Ahora saldrá otro mensaje diciéndonos que nos falta los archivos PEEK.DLL y PEEK5.SYS, no hay problema, le damos clic a Yes y nos lleva a la página para bajarlos:

http://www.tuto-fr.com/tutoriaux/crack-wep/fichiers/wlan/en-index.php

Especificamente la que dice peek.zip, aqui el link directo:

http://www.tuto-fr.com/tutoriaux/crack-wep/fichiers/wlan/winxp/Peek.zip

Una vez que tenemos el zip lo descomprimimos y copiamos los archivos en la carpeta bin.

4. Capturando

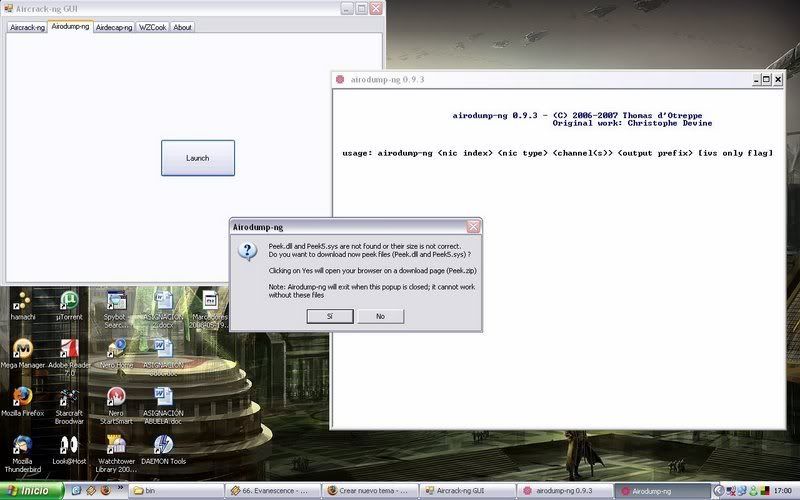

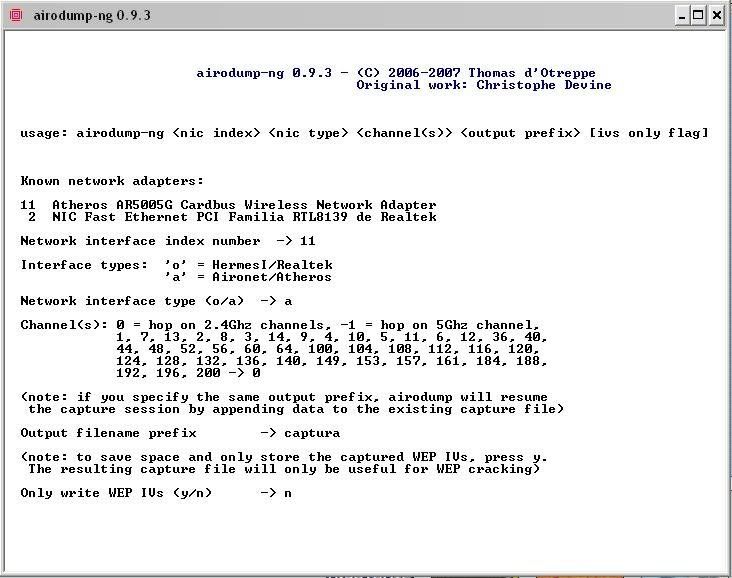

Ahora sí lanzamos de nuevo el Airodump:

Explicaré cada una de las opciones que nos da:

Primero nos sale una lista con las tarjetas de red que tengamos instaladas:

Código:

Known network adapters:

11 Atheros AR5005G Cardbus Wireless Network Adapter

2 NIC Fast Ethernet PCI Familia RTL8139 de Realtek

Network interface index number ->

En mi caso salen la Atheros y la Realtek que es para la red cableada. Escojemos el numero de la tarjeta correspondiente, en mi caso "11" y Enter.

Código:

Interface types: 'o' = HermesI/Realtek

'a' = Aironet/Atheros

Network interface type (o/a) ->

Nos pide la interface, en mi caso "a" por Atheros. Enter.

Código:

Channel(s): 0 = hop on 2.4Ghz channels, -1 = hop on 5Ghz channel,

1, 7, 13, 2, 8, 3, 14, 9, 4, 10, 5, 11, 6, 12, 36, 40,

44, 48, 52, 56, 60, 64, 100, 104, 108, 112, 116, 120,

124, 128, 132, 136, 140, 149, 153, 157, 161, 184, 188,

192, 196, 200 ->

Los canales que podemos capturar, si sabemos en que canal está siendo transmitida nuestra red inalámbrica pues lo especificamos, sino podemos especificar para que capture varios a la vez con 0 y -1.

Código:

(note: if you specify the same output prefix, airodump will resume

the capture session by appending data to the existing capture file)

Output filename prefix ->

Aquí especificamos el nombre del archivo en donde almacenaremos nuestra captura, en mi caso le puse "captura" Cabe mencionar de que si especificamos el mismo nombre de un archivo que ya existe la captura será continuada y se agregaran los datos al archivo.

Código:

(note: to save space and only store the captured WEP IVs, press y.

The resulting capture file will only be useful for WEP cracking)

Only write WEP IVs (y/n) ->

Esta opción... pongámoslo así: Si eliges "y" el archivo que se generará será de extención .ivs (captura.ivs" y solo guardará los datos necesarios para crackear la clave wep. Si le ponemos "n" pues en el archivo se guardará todo lo que se capture, paquetes y todo. Esta opción se da con el objeto de ahorrar espacio en disco si lo único que vamos a hacer es crackear la wep, pero como necesitamos los otros datos para más adelante le ponemos "n". Enter y empezamos a capturar.

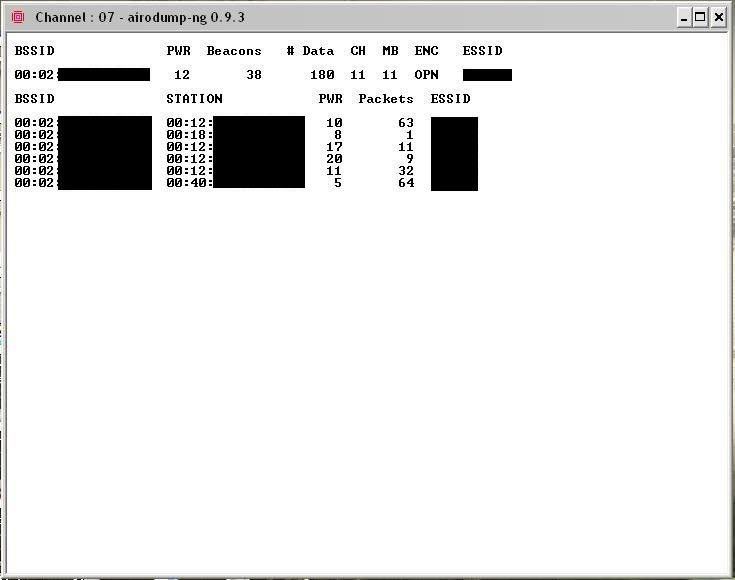

En la parte de arriba nos dirá los AP que estén al alcance, el BSSID será la mac, y en donde dice ENC (Encriptación) vemos que nos sale OPN, eso significa que es una red abierta, si tuviera clave Wep diría WEP. En la parte de abajo vemos las estaciones que están conectadas al AP con sus respectivas macs y todo lo que se captura se está llendo al fichero "captura.cap" dentro de la carpeta bin de la suite aircrack.

Para cerrar el Airodump aplastamos Ctrl+C

5. Sacando la wep

Para sacar una clave wep normalmente necesitamos capturar al menos un millon de ivs, sin embargo a veces lo podemos lograr con menos (o con más, depende de la dificultad de la clave).

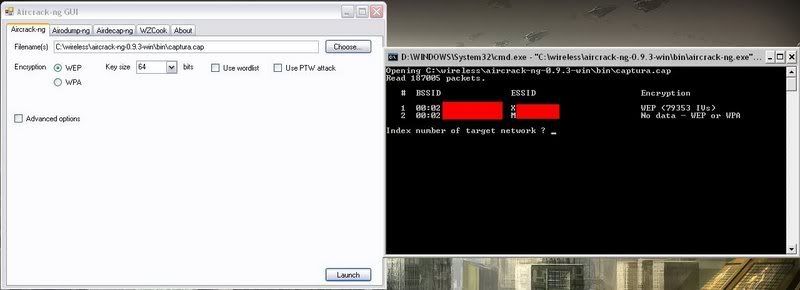

Una vez que tengamos al pelo nuestro archivo .ivs o .cap con las suficientes ivs vamos de nuevo al aircrack-ng GUI en la pestaña de "Aircrack-ng", ponemos examinar y escogemos nuestro archivo, para empezar el ataque ponemos Launch

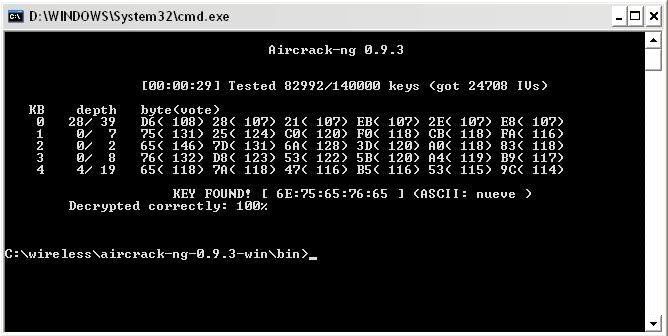

Mi caso es un caso especial porque he usado una wep muy facil que he podido sacarla con 79353 ivs, esto por motivos de tiempo, pero nunca se conformen con tan poco. Si el archivo guarda informacion de diferentes AP pues nos dara a escoger, en mi caso pondré el 1 y empezamos el ataque y con algo de suerte:

Hemos encontrado nuestra primera clave wep

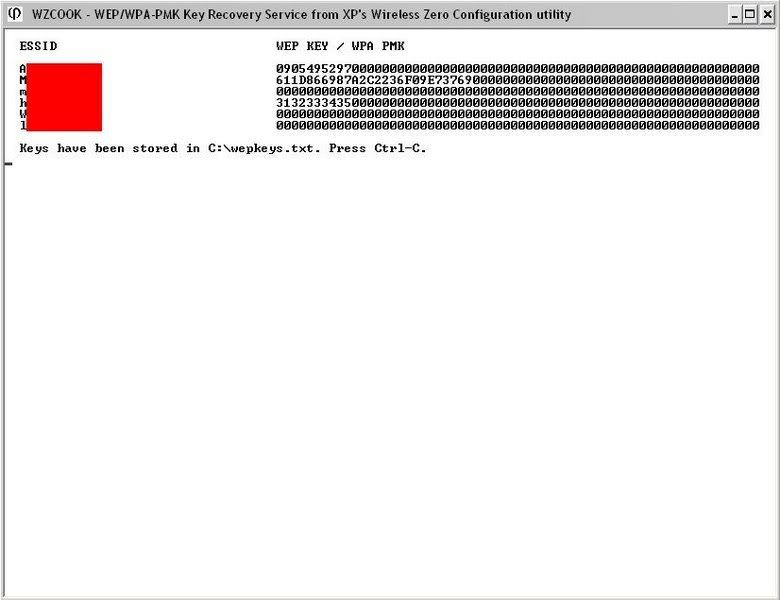

6. Recordando nuestras claves con WZCook

Otra de las pestañas en el Aircrack-ng GUI es el WZCook, este no es un programa para hacking wireless, más bien es una herramienta para recordar la clave wep o wpa de las redes a las que alguna vez en nuestra vida nos hemos conectado con windows (siempre y cuando no hayamos formateado claro está).

En caso de que sea una red abierta (sin encriptación) nos pondrá 00000000, etc...

Esta ha sido una pausa para seguir explicando el resto, siempre es bueno tener en cuenta esta utilidad muy útil.

7. Desencriptando nuestra captura

Ahora introducimos el uso de otro programa que nos servirá de mucho en el mundo del hacking wireless, este es el ethereal

http://www.ethereal.com/

No se por qué pero parece que la página no va Pero bueno les he subido el rar aquí:

http://rapidshare.com/files/116436179/ethereal-setup-0.99.0.rar

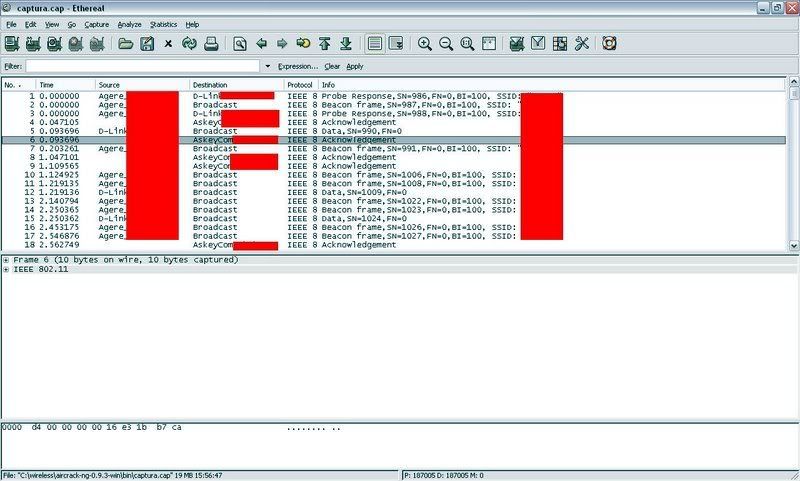

Ethereal es un programa que nos servirá para analizar los paquetes que hemos capturado. Todo el trafico de la red ante nuestros ojos sí! Recuerdan nuestro archivo "captura.cap" contiene información sobre la red, pero esperen... está encriptada! eso quiere decir que aunque abramos nuestro archivo con el ethereal los paquetes no serán legibles, intentemos una vez teniendo instalado el ethereal abrir nuestro archivo "captura.cap"

mmm... nada que ya no hemos visto... A lo mucho podemos ver el ssid de la red y las mac del ap y los clientes.

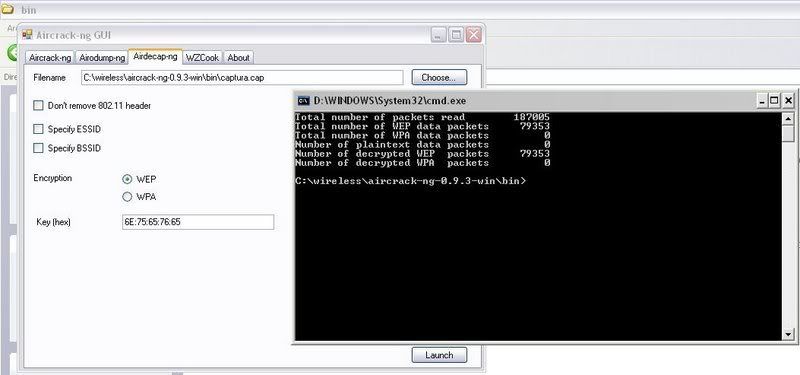

Ahora vamos a desencriptar nuestro archivo para hacerlo legible, para eso usaremos otras de las pestañas el Aircrack-ng GUI, la llamada Airdecap

Airdecap nos permitirá desencriptar nuestro archivo de captura, en el cuadro de texto de Filename ponemos la direccion de nuestro archivo "captura.cap". Tenemos la opcion de especificar el ESSID o el BSSID en caso de que nuestro archivo contenga info de algunas redes. En la parte de abajo escogemos si es calve wep o wpa y por último escribimos la clave en formato hexadecimal. Recordemos que el aircrack nos la da de dos formas, la hex y ascii, esta vez utilizaremos la hex de más arriba (6E:75:65:76:65), ponemos "launch" y el airdecap hará su trabajo.

En Number of decrypted WEP packets nos pondrá cuantos paquetes se han desencriptado con éxito, si todo va bien debería ser el mismo número de Total number of WEP data packets, aunque si hemos capturado datos de diferentes redes nos pondra un numero menor, si te da 0 es porque has puesto mal la clave.

Si ha salido bien vemos en la carpeta donde estaba el archivo "captura.cap" y notaremos que se ha generado otro llamado "captura-dec.cap", que es precisamente el archivo de captura ya desencriptado.

8. Solucionando DHCP deshabilitado

¿Qué es dhcp deshabilitado? Bueno, creo que este es el tema que más se habla dentro del mundo del hacking wireless.

Citar

DHCP (sigla en inglés de Dynamic Host Configuration Protocol) es un protocolo de red que permite a los nodos de una red IP obtener sus parámetros de configuración automáticamente. Se trata de un protocolo de tipo cliente/servidor en el que generalmente un servidor posee una lista de direcciones IP dinámicas y las va asignando a los clientes conforme éstas van estando libres, sabiendo en todo momento quién ha estado en posesión de esa IP, cuánto tiempo la ha tenido y a quién se la ha asignado después.

http://es.wikipedia.org/wiki/DHCP

El que el dhcp esté deshabilitado significa que aunque tengamos bien la clave wep y nos podamos asociar a la red, está no nos asignará automáticamente una dirección IP, la tendremos que configurar nosotros mismos manualmente.

Les menciono que le mejor manual sobre dhcp deshabilitado es el de Uxío, y se encuentra aquí:

http://www.elhacker.net/solucion-dhcp-deshabiitado.html

Sin embargo hace uso de linux, por lo que yo haré aquí una adaptación del manual para que sea 100% Windows.

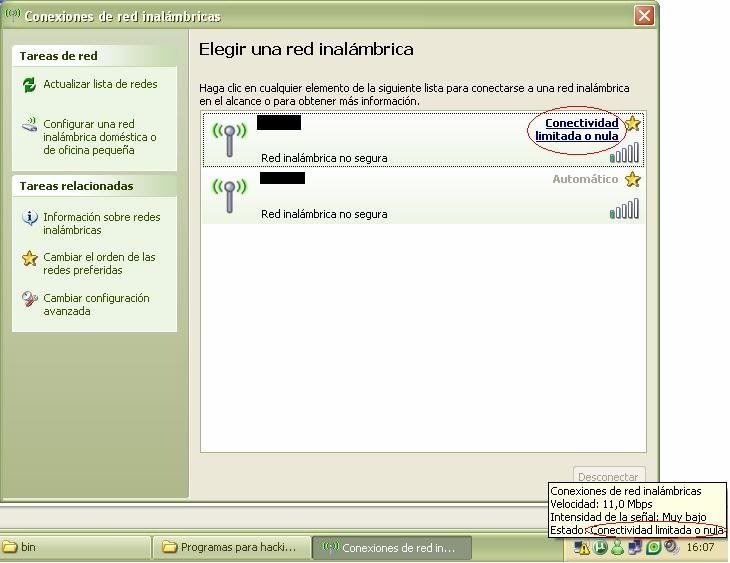

¿Cómo reconocemos que la red tiene dhcp deshabilitado? Fácil, nos podemos asociar a la red pero no nos dara ip, por lo que nos saldrá el famoso "Conexión limitada o nula":

Ok, no hay problema, para todo hay solución.

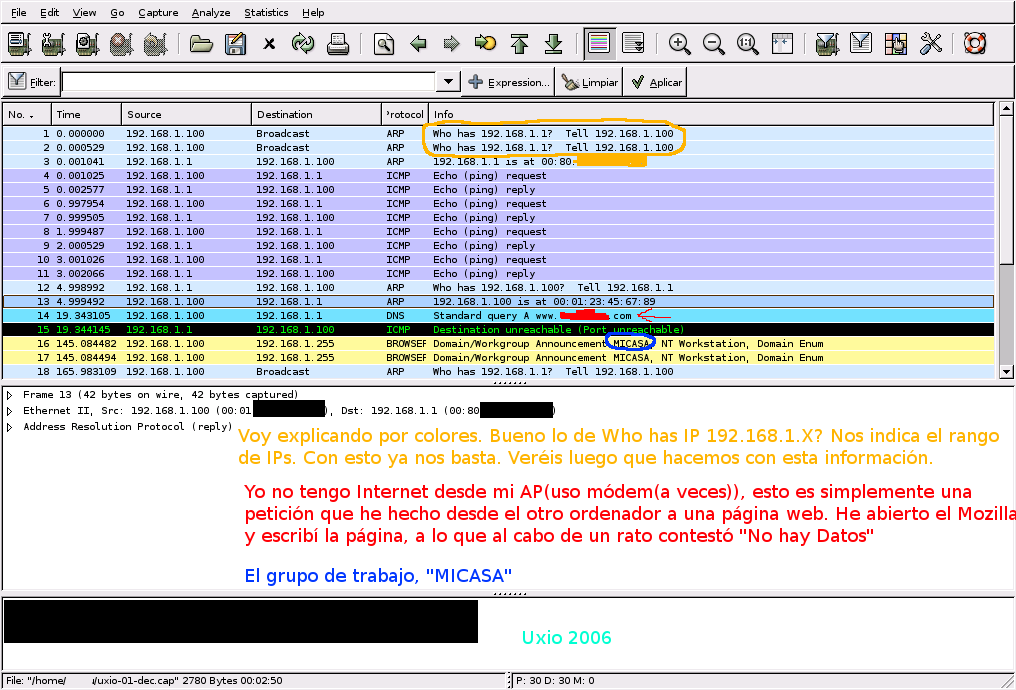

Recordemos que tenemos el archivo captura-dec.cap que tiene los paquetes ya desencriptados. Vamos a analizarlo con el Ethereal. Simplemente le damos doble clic al archivo (al instalar el Ethereal asocia los archivos .cap al programa automáticamente).

Voy a tomarme el atrevimiento de postear una de las imagenes del manual de Uxío, al fin de cuentas el ehtereal de linux es lo mismo que el de linux:

El amigo Uxío nos lo explica muy bien, yo no podría haberlo hecho mejor. Creo que no tiene sentido seguir escribiendo el resto del manual porque ya lo tenemos bien explicado, el resto en windows, recuerden el manual está aquí: http://www.elhacker.net/solucion-dhcp-deshabiitado.html

El Look@lan aquí:

http://www.lookatlan.com/

9. Filtrado Mac

Yo les doy todo masticado:

Citar

En redes de computadoras la dirección MAC (Medium Access Control address o dirección de control de acceso al medio) es un identificador de 48 bits (6 bytes) que corresponde de forma única a una tarjeta o interfaz de red. Es individual, cada dispositivo tiene su propia dirección MAC determinada y configurada por el IEEE (los últimos 24 bits) y el fabricante (los primeros 24 bits) utilizando el OUI. La mayoría de los protocolos que trabajan en la capa 2 del modelo OSI usan una de las tres numeraciones manejadas por el IEEE: MAC-48, EUI-48, y EUI-64 las cuales han sido diseñadas para ser identificadores globalmente únicos. No todos los protocolos de comunicación usan direcciones MAC, y no todos los protocolos requieren identificadores globalmente únicos.

http://es.wikipedia.org/wiki/Direcci%C3%B3n_MAC

Para saber cual es la dirección mac de nuestros dispositivos de red haremos desde el símbolo del sistema:

Código:

ipconfig/all

(Anotamos la de la wireless, solo por si acaso.

Ahora en la seguridad de redes inalámbricas existe el Filtrado Mac, lo que quiere decir que el ap solo dejará asociarse a él equipos específicos que cuenten con "cierta" dirección mac.

Pero ya lo dije, para todo hay solución.

http://www.ntsecurity.nu/toolbox/etherchange/

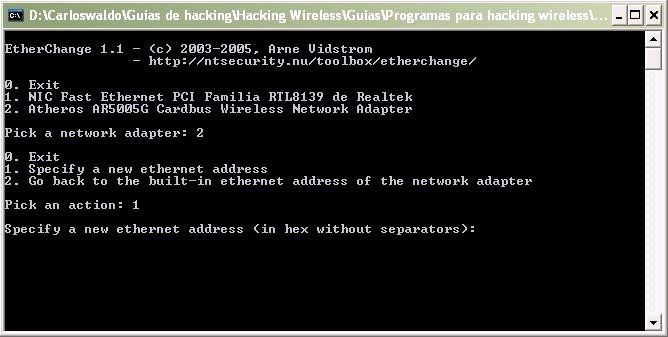

Ethercange es una pequeña utilidad que nos ayudará a cambiar nuestra mac. simplemente lo ejecutamos y nos mostrará los dispositivos de red que tenemos:

Código:

EtherChange 1.1 - (c) 2003-2005, Arne Vidstrom

- http://ntsecurity.nu/toolbox/etherchange/

0. Exit

1. NIC Fast Ethernet PCI Familia RTL8139 de Realtek

2. Atheros AR5005G Cardbus Wireless Network Adapter

Pick a network adapter:

En mi caso escojo el número 2, que el de mi atheros.

Código:

0. Exit

1. Specify a new ethernet address

2. Go back to the built-in ethernet address of the network adapter

Pick an action:

La opción 1 es para cambiar la mac a la que queramos, la 2 es para regresar a la mac original del dispositivo.

Código:

Specify a new ethernet address (in hex without separators):

Aquí ponemos la nueva dirección (sin los dos puntos [

).

).¿Cómo saber que direccion mac poner? Pues nos vamos a capturar de nuevo paquetes con el airodump y cogemos una de los clientes, asi de simple, es raro el caso en el que se presenta conflictos por tener la misma mac address que otro equipo en una red.

Crédito: Carloswaldo